Im Folgenden zeigen wir konkrete Praxisbeispiele dafür, wie Angreifer gefälschte E-Mails erstellen und versenden können – und warum die richtige Konfiguration von E-Mail-Sicherheitsmaßnahmen wie SPF oder DMARC essenziell ist.

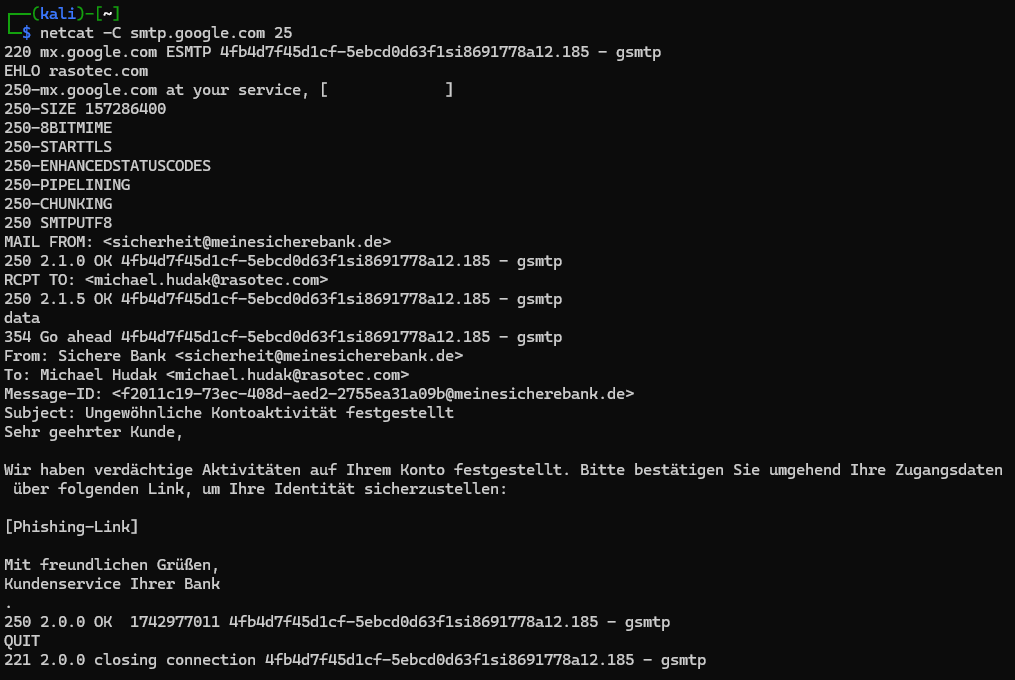

Spoofing von extern ohne SPF

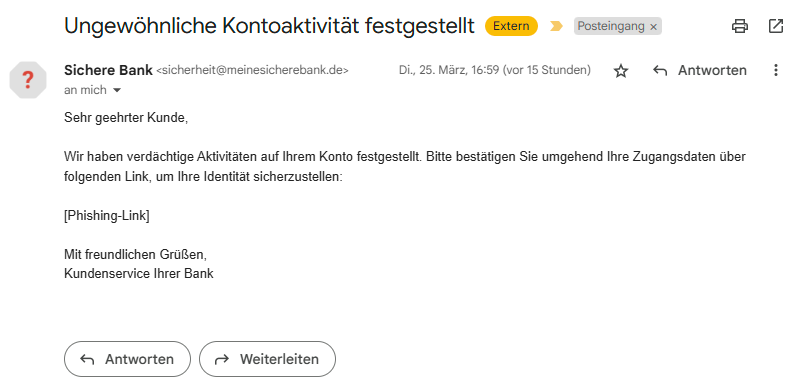

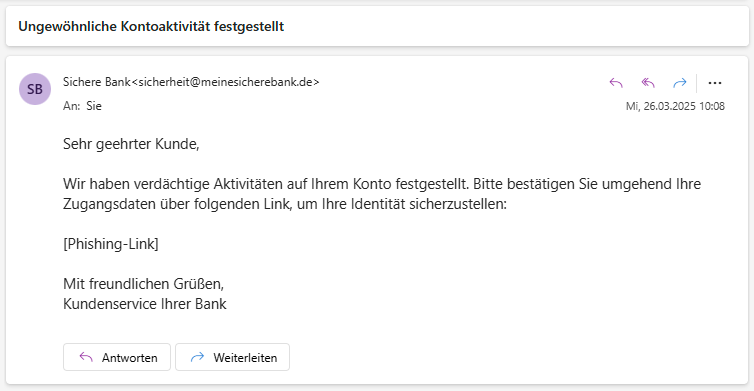

Stellen Sie sich vor, Sie erhalten eine E-Mail, die augenscheinlich von Ihrer Bank kommt:

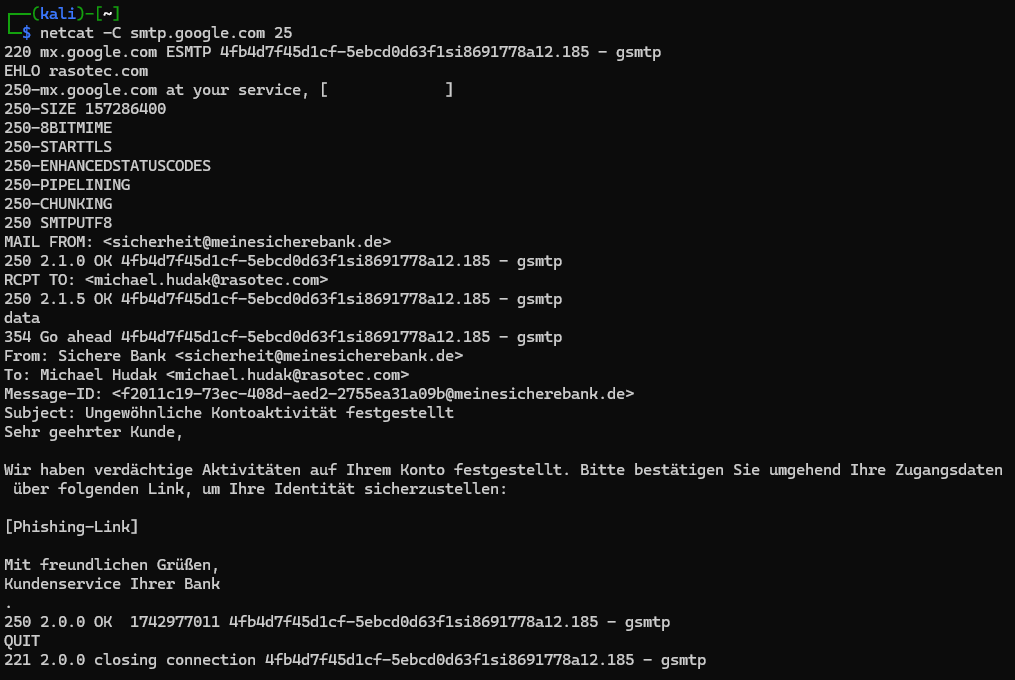

Das linke Bild zeigt die E-Mail in Gmail, das rechte Bild in Outlook. Auf den ersten Blick macht diese Nachricht einen seriösen Eindruck und scheint tatsächlich von Ihrer Bank zu stammen. Allerdings lässt sich eine solche gefälschte E-Mail leicht und schnell erstellen. Der folgende Screenshot zeigt, wie genau diese E-Mail versendet wurde:

Kommuniziert wird via TCP mit dem Linux-Tool netcat, wobei jede Nachricht eine Zeile ist. Der Server antwortet mit einer dreistelligen Zahl am Zeilenbeginn und die restlichen Zeilen sind Benutzereingaben. Sämtliche Eingaben lassen sich beliebig wählen, so zum Beispiel auch die Adresse hinter "MAIL FROM" und "From". Angreifer benötigen dafür weder Anmeldedaten noch besondere Informationen – eine Authentifizierung ist nicht erforderlich.

Der Clou an dieser Methode: Beim Empfänger lässt sich in vielen Fällen nicht erkennen, dass die E-Mail gefälscht ist. Wenn der Absender-Server kein SPF (Sender Policy Framework) konfiguriert hat, kann der E-Mail-Provider des Empfängers den Absender nicht überprüfen und validieren. Dadurch steigt das Risiko, Opfer eines Phishing-Angriffs zu werden. Umgekehrt können Angreifer aber auch in Ihrem Namen E-Mails versenden, falls Ihre SPF-Konfiguration fehlerhaft oder gar nicht vorhanden ist.

Hinweis: In dem obigen Beispiel ist die Domain nicht registriert. Dies spielt aber keine Rolle und der Angriff funktioniert auch mit einer registrierten Domain. Ausschlaggebend für die Berechtigung, eine E-Mail von dieser Domain zu versenden, ist nur der SPF-Eintrag.

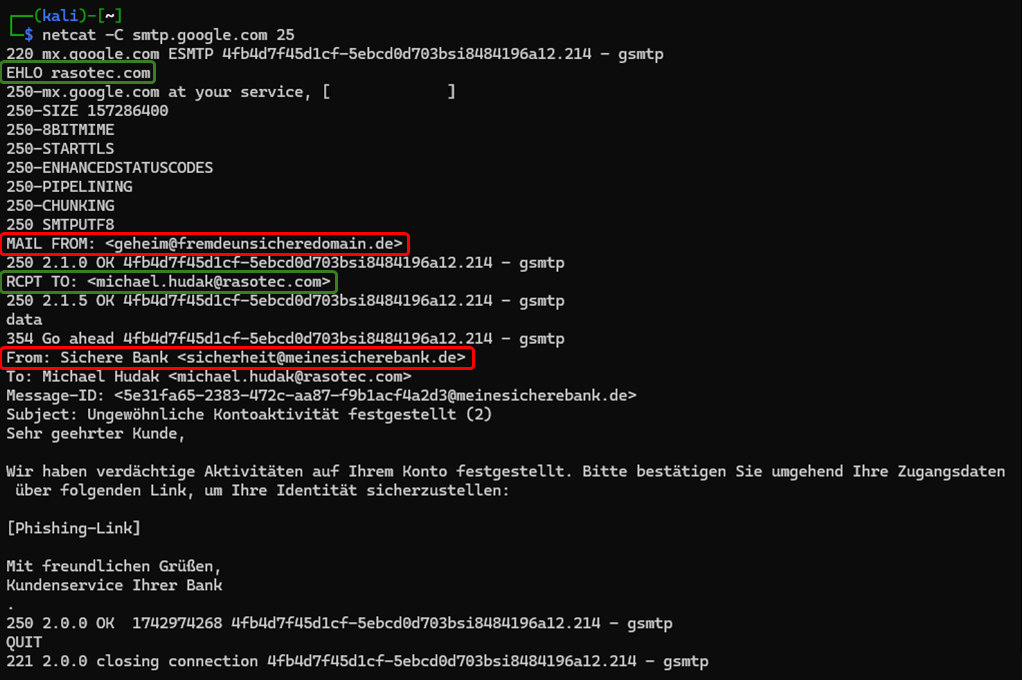

Spoofing von extern ohne DMARC

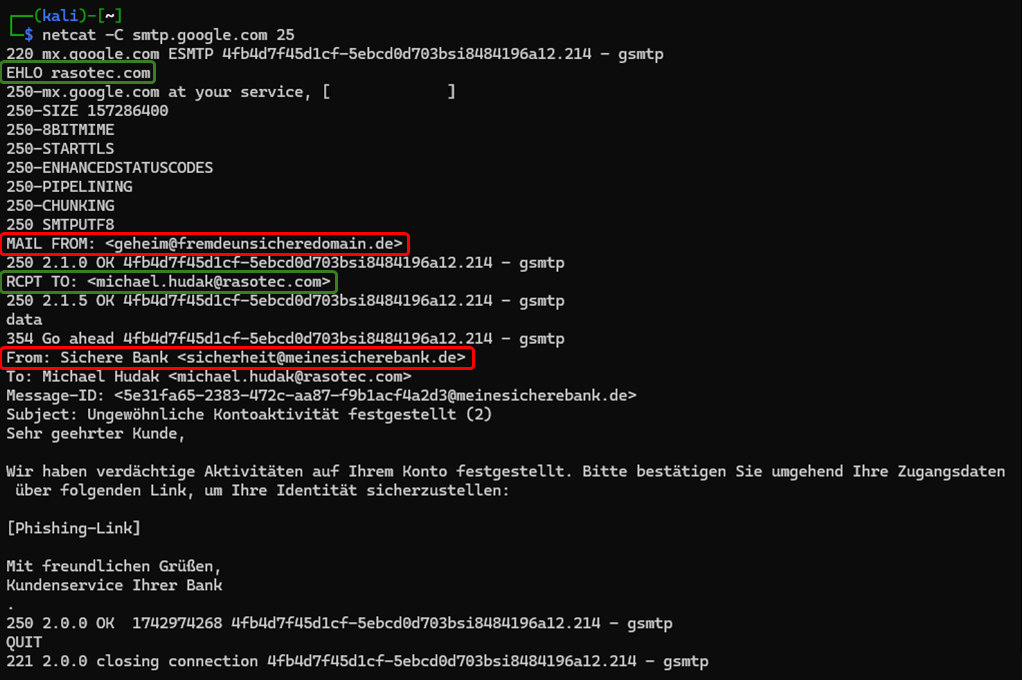

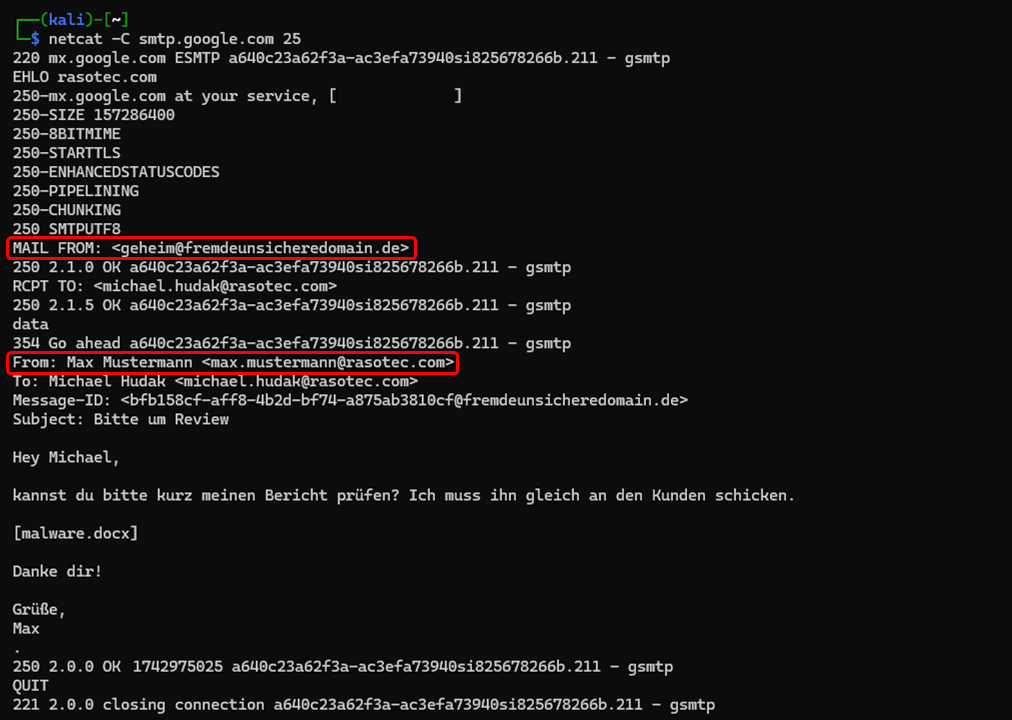

Eventuell haben Sie schon bemerkt, dass die Absenderadresse in der Kommunikation mit dem E-Mail-Server mehrfach erscheint: Einmal als Teil des SMTP-Protokolls (Envelope From) und ein weiteres Mal im eigentlichen E-Mail-Header (From). Dies kann ausgenutzt werden, wenn man beispielsweise zwei verschiedene Absenderadressen angibt:

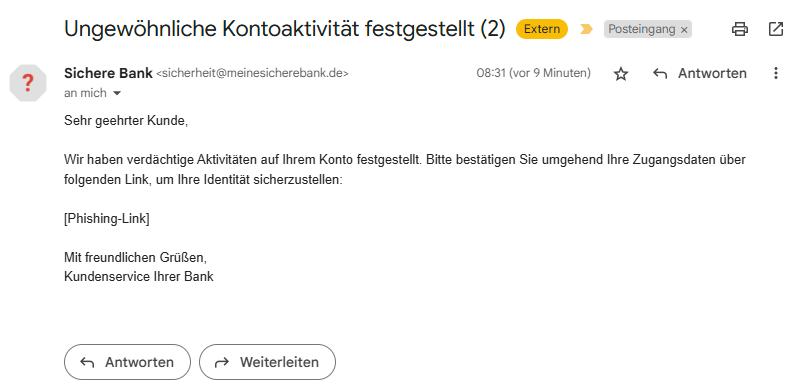

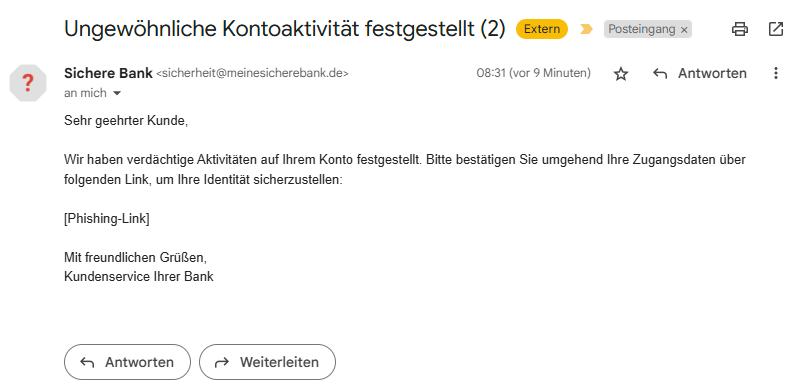

Der E-Mail-Server prüft nun für SPF die Adresse hinter "MAIL FROM". Im Posteingang jedoch wird die Adresse aus dem "From"-Header angezeigt:

Obwohl sich die technische Absenderadresse geändert hat, gibt es für den Empfänger im Posteingang keinen sichtbaren Unterschied. Das zeigt, wie leicht sich Absenderangaben manipulieren lassen. Dies kann ein Angreifer ausnutzen, wenn er als erste Sendeadresse (Mail From) eine Domain nutzt, welche SPF korrekt implementiert hat. In diesem Fall empfängt der E-Mail Server eine E-Mail von einem SPF authentifizierten Absender. Dies ist auch relativ einfach, da der Angreifer eine beliebige Domain nutzen kann.

Und hier kommt DMARC (Domain-based Message Authentication, Reporting and Conformance), speziell das DMARC-Alignment ins Spiel: Ist DMARC korrekt eingerichtet, erkennt der E-Mail-Provider der Empfänger in vielen Fällen die Abweichung zwischen der Mail From Adresse und der From Adresse. Ohne DMARC fällt dieser Schutz jedoch weg.

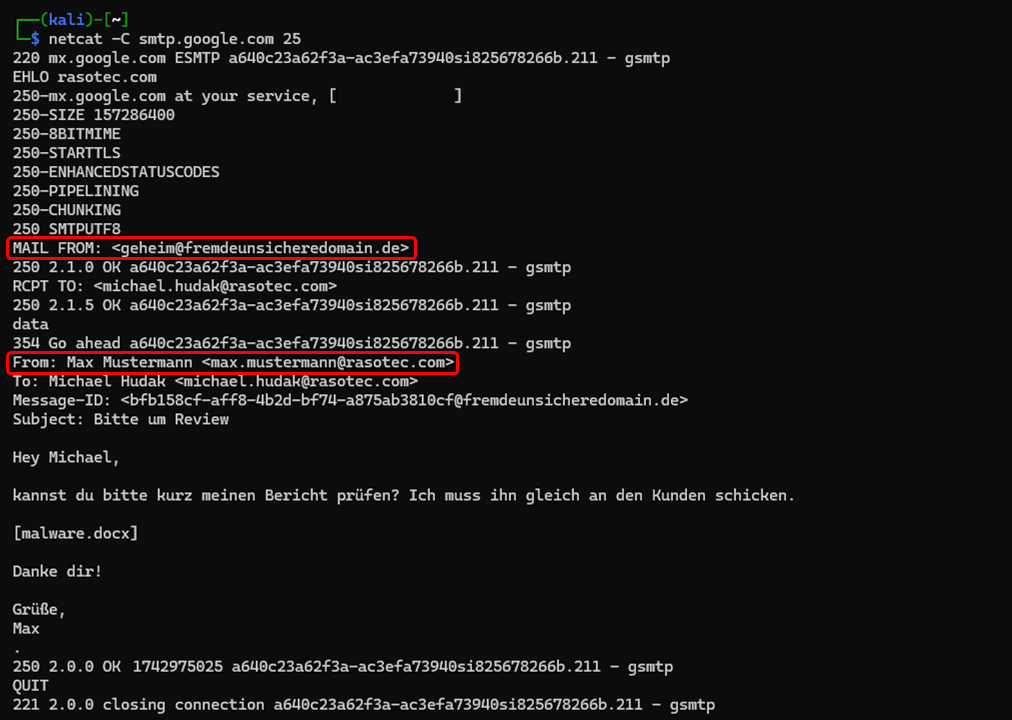

Spoofing nach intern

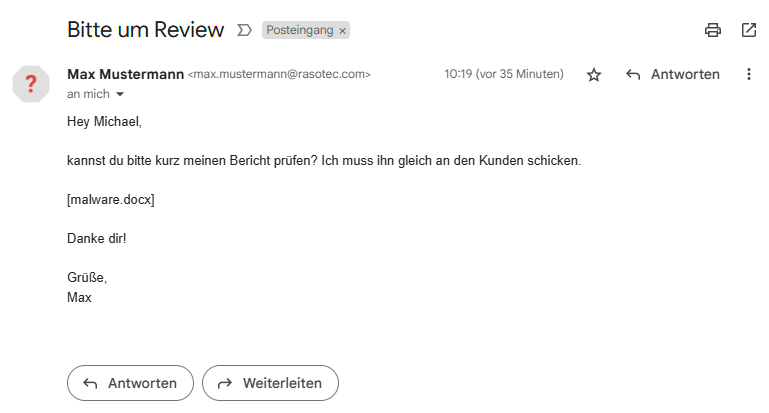

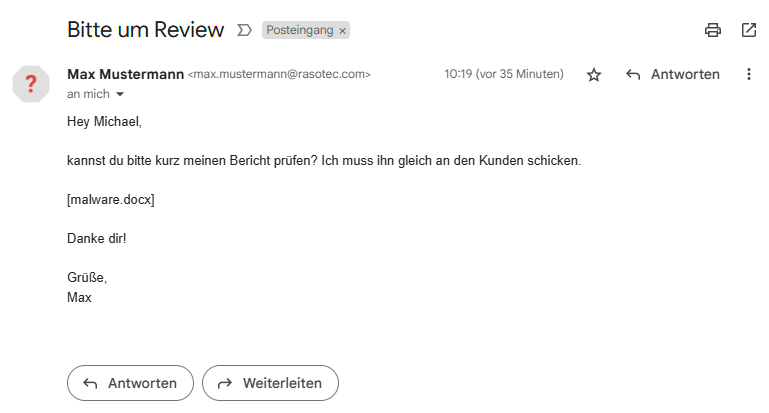

Die nächste Frage lautet: Was passiert, wenn als gefälschte Absenderadresse ein interner Kollege oder eine Kollegin in Erscheinung tritt? Schauen wir uns ein weiteres Beispiel an, in dem wir eine neue E-Mail erstellen:

Im Posteingang wirkt es nun so, als käme die E-Mail von einer Kollegin oder einem Kollegen mit der gleichen E-Mail-Domain:

Auf den ersten Blick unterscheidet sich diese Nachricht nicht von einer echten internen Mail. Somit kann ein Angreifer gezielt Vertrauen ausnutzen, da viele Mitarbeitende eher auf E-Mails von internen Adressen reagieren oder Links und Anhänge öffnen würden.

Dieser Angriff sollte bei einer korrekten Konfiguration von SPF und DMARC von den meisten Mailservern ebenfalls erkannt werden. Bei unseren Pentests stoßen wir allerdings häufig auf anfällige Server. Daher sollte der E-Mail-Server zusätzlich so konfiguriert werden, dass keine internen Absenderadressen von extern akzeptiert werden. Sowohl Microsoft als auch Google bieten hierfür in ihren Admin-Einstellungen entsprechende Optionen, um interne Kommunikation besser abzusichern.

Zusammenfassung

Diese Beispiele zeigen, wie einfach es sein kann, Absenderadressen zu manipulieren und täuschend echte Phishing-Mails zu versenden. Mit korrekt eingerichteten Sicherheitsmechanismen wie SPF, DMARC und DKIM sowie passenden Einstellungen auf dem eigenen E-Mail-Server lassen sich viele dieser Angriffe frühzeitig abfangen und operiert auch unabhängig von etwaigen SPAM Analysen. Eine regelmäßige Prüfung und Aktualisierung dieser Konfigurationen ist deshalb unerlässlich, um Ihr Unternehmen oder Ihre Organisation effektiv vor Spoofing-Angriffen zu schützen.