Wie ich (fast) neuer Parteivorsitzender wurde

und was DMARC damit zu tun hat

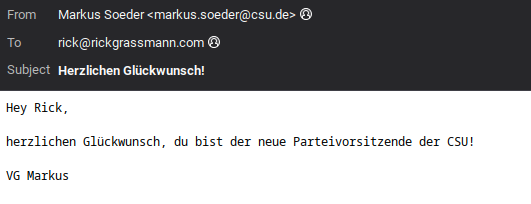

Vor kurzem erhielt ich eine ganz besondere E-Mail:

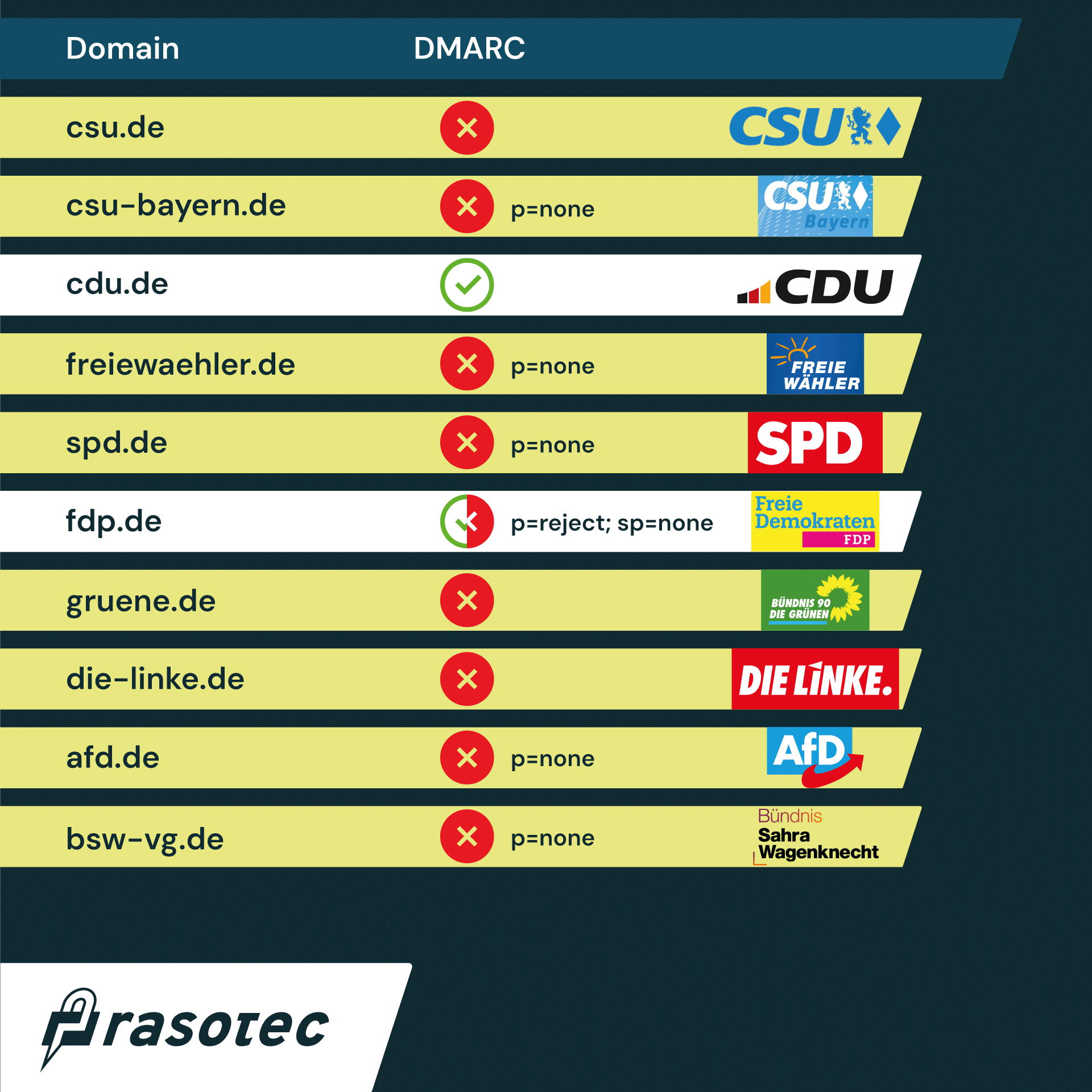

Natürlich habe ich mich nicht heimlich in die CSU-Spitze geschlichen. Die Mail habe ich mir selbst geschickt, und zwar, indem ich die schwache DMARC-Konfiguration der Domain csu.de ausgenutzt habe.

Die Mail wurde ganz einfach mit dem Komandozeilentool Ncat verschickt. Wichtig dabei ist, dass im "mail from"-Header eine Domain steht, bei der kein SPF konfiguriert ist. Diese Domain wird in den meisten E-Mail-Clients leider nicht angezeigt, dient aber der Prüfung von SPF (ohne DMARC gibt es hier keine Abgleichung mit dem "from"-Header). Die eingegebenen Befehle sind die folgenden:

ncat -C -4 mymailserver.example 25

ehlo rickgrassmann.com

mail from: test@domainwithoutspf.com

rcpt to: rick@rickgrassmann.com

data

subject: Herzlichen Glückwunsch!

from: Markus Soeder <markus.soeder@csu.de>

Hey Rick,

herzlichen Glückwunsch, du bist der neue Parteivorsitzende der

CSU!

VG Markus

.